এই প্রচারাভিযান সম্পর্কে অতিরিক্ত প্রযুক্তিগত বিবরণ সহ নিবন্ধটি নীচে আপডেট করা হয়েছে।

অ্যামাজন সতর্ক করছে যে একজন রাশিয়ান-ভাষী হ্যাকার একটি প্রচারণার অংশ হিসাবে বেশ কয়েকটি জেনেরিক এআই পরিষেবা ব্যবহার করেছে যা পাঁচ সপ্তাহের মধ্যে 55টি দেশে 600 টিরও বেশি FortiGate ফায়ারওয়াল লঙ্ঘন করেছে।

অ্যামাজন ইন্টিগ্রেটেড সিকিউরিটির সিআইএসও সিজে মোসেসের একটি নতুন প্রতিবেদনে বলা হয়েছে যে হ্যাকিং প্রচারাভিযানটি 11 জানুয়ারী থেকে 18 ফেব্রুয়ারী, 2026 এর মধ্যে ঘটেছিল এবং ফোর্টিনেট ফায়ারওয়াল ভাঙ্গার জন্য কোনও শোষণের উপর নির্ভর করেনি।

পরিবর্তে, হুমকি অভিনেতা উদ্ভাসিত ম্যানেজমেন্ট ইন্টারফেস এবং দুর্বল শংসাপত্রগুলিকে লক্ষ্যবস্তু করে যেগুলির MFA সুরক্ষার অভাব ছিল, তারপর লঙ্ঘিত নেটওয়ার্কে অন্যান্য ডিভাইসগুলিতে স্বয়ংক্রিয় অ্যাক্সেসে সহায়তা করার জন্য AI ব্যবহার করেছিল।

মোসেস বলেছেন যে আপোসকৃত ফায়ারওয়ালগুলি দক্ষিণ এশিয়া, ল্যাটিন আমেরিকা, ক্যারিবিয়ান, পশ্চিম আফ্রিকা, উত্তর ইউরোপ এবং দক্ষিণ-পূর্ব এশিয়া সহ অন্যান্য অঞ্চলে দেখা গেছে।

একটি এআই-চালিত হ্যাকিং প্রচারণা

অ্যামাজন বলেছে যে Fortinet FortiGate ফায়ারওয়ালকে টার্গেট করতে ব্যবহৃত একটি ক্ষতিকারক টুল হোস্ট করে এমন একটি সার্ভার খুঁজে পাওয়ার পরে এটি প্রচারের বিষয়ে সচেতন হয়েছিল।

প্রচারণার অংশ হিসাবে, হুমকি অভিনেতা 443, 8443, 10443, এবং 4443 পোর্টে চলমান পরিষেবাগুলি স্ক্যান করার মাধ্যমে ইন্টারনেটে উন্মুক্ত ফোর্টিগেট ম্যানেজমেন্ট ইন্টারফেসগুলিকে লক্ষ্যবস্তু করেছেন। কোনো নির্দিষ্ট শিল্পকে লক্ষ্য করার পরিবর্তে লক্ষ্যবস্তুটি ছিল সুবিধাবাদী।

শূন্য-দিন শোষণ করার পরিবর্তে, আমরা সাধারণত ফোর্টিগেট ডিভাইসগুলিকে লক্ষ্যবস্তু করতে দেখি, অভিনেতা ডিভাইসগুলিতে অ্যাক্সেস পেতে সাধারণ পাসওয়ার্ডের সাথে পাশবিক আক্রমণ ব্যবহার করেছিলেন।

একবার লঙ্ঘন হলে, হুমকি অভিনেতা ডিভাইস কনফিগারেশন সেটিংস বের করে, যার মধ্যে রয়েছে:

- পুনরুদ্ধারযোগ্য পাসওয়ার্ড সহ SSL-VPN ব্যবহারকারীর শংসাপত্র

- প্রশাসনিক প্রমাণপত্রাদি

- ফায়ারওয়াল নীতি এবং অভ্যন্তরীণ নেটওয়ার্ক আর্কিটেকচার

- IPsec VPN কনফিগারেশন

- নেটওয়ার্ক টপোলজি এবং রাউটিং তথ্য

এই কনফিগারেশন ফাইলগুলি তখন AI-সহায়তা পাইথন এবং গো টুল ব্যবহার করে পার্স এবং ডিক্রিপ্ট করা হয়েছিল।

“ভিকটিম নেটওয়ার্কে ভিপিএন অ্যাক্সেস পাওয়ার পর, হুমকি অভিনেতা একটি কাস্টম রিকনেসান্স টুল মোতায়েন করেন, যার বিভিন্ন সংস্করণ Go এবং Python উভয়েই লেখা হয়,” অ্যামাজন ব্যাখ্যা করেছে।

“সোর্স কোডের বিশ্লেষণ এআই-সহায়তা বিকাশের স্পষ্ট সূচকগুলি প্রকাশ করে: অপ্রয়োজনীয় মন্তব্য যা শুধুমাত্র ফাংশনের নামগুলিকে পুনরুদ্ধার করে, কার্যকারিতার উপর বিন্যাসে অসম বিনিয়োগের সাথে সহজ আর্কিটেকচার, সঠিক ডিসিরিয়ালাইজেশনের পরিবর্তে স্ট্রিং ম্যাচিং এর মাধ্যমে নিষ্পাপ JSON পার্সিং, এবং stubly নথির জন্য ভাষা সামঞ্জস্যতা শিমস।”

“যদিও হুমকি অভিনেতার নির্দিষ্ট ব্যবহারের ক্ষেত্রে কার্যকরী, টুলিংটিতে দৃঢ়তার অভাব রয়েছে এবং প্রান্তের ক্ষেত্রে ব্যর্থ হয় – উল্লেখযোগ্য পরিমার্জন ছাড়াই ব্যবহৃত এআই-উত্পন্ন কোডের সাধারণ বৈশিষ্ট্য।”

এই সরঞ্জামগুলি রাউটিং টেবিল বিশ্লেষণ করে, নেটওয়ার্কগুলিকে আকার অনুসারে শ্রেণীবদ্ধ করে, ওপেন-সোর্স গোগো স্ক্যানার ব্যবহার করে পোর্ট স্ক্যান চালানো, এসএমবি হোস্ট এবং ডোমেন কন্ট্রোলার শনাক্ত করা এবং HTTP পরিষেবাগুলি দেখার জন্য নিউক্লিয়াস ব্যবহার করে লঙ্ঘিত নেটওয়ার্কগুলিতে পুনরুদ্ধার স্বয়ংক্রিয় করতে ব্যবহৃত হয়েছিল।

গবেষকরা বলছেন যে ডিভাইসগুলি কার্যকরী হলেও, তারা সাধারণত আরও কঠোর পরিবেশে ব্যর্থ হয়।

অপারেশনাল ডকুমেন্ট, রাশিয়ান ভাষায় লেখা, উইন্ডোজ ডোমেন কন্ট্রোলারের বিরুদ্ধে কীভাবে DCSync আক্রমণ পরিচালনা করতে হয় এবং অ্যাক্টিভ ডিরেক্টরি ডাটাবেস থেকে NTLM পাসওয়ার্ড হ্যাশ বের করতে Meterpreter এবং Mimikatz ব্যবহার করতে হয় তার বিবরণ দেয়।

ক্যাম্পেইনটি বিশেষভাবে কাস্টম পাওয়ারশেল স্ক্রিপ্ট ব্যবহার করে ভিম ব্যাকআপ এবং প্রতিলিপি সার্ভারগুলিকে লক্ষ্য করে, শংসাপত্র-নিষ্কাশন সরঞ্জামগুলি সংকলিত করে এবং ভিম দুর্বলতাগুলিকে কাজে লাগানোর চেষ্টা করেছিল।

অ্যামাজন দ্বারা পাওয়া সার্ভারগুলির একটিতে (212[.]11.64.250), হুমকি অভিনেতা “DecryptVeeamPasswords.ps1” নামে একটি পাওয়ারশেল স্ক্রিপ্ট হোস্ট করেছিলেন যা ব্যাকআপ অ্যাপ্লিকেশনটিকে লক্ষ্য করতে ব্যবহৃত হয়েছিল।

অ্যামাজন যেমন উল্লেখ করেছে, হুমকি অভিনেতারা প্রায়শই ব্যাকআপ থেকে এনক্রিপ্ট করা ফাইল পুনরুদ্ধার রোধ করতে র্যানসমওয়্যার স্থাপন করার আগে ব্যাকআপ পরিকাঠামোকে লক্ষ্য করে।

হুমকি অভিনেতাদের “অপারেশনাল নোট”-এ CVE-2019-7192 (QNAP RCE), CVE-2023-27532 (Veeam তথ্য প্রকাশ), এবং CVE-2024-40711 (Veeam RCE) সহ বিভিন্ন দুর্বলতাগুলিকে কাজে লাগানোর চেষ্টা করার একাধিক উল্লেখ রয়েছে।

প্রতিবেদনে বলা হয়েছে যে আক্রমণকারীরা প্যাচড বা লক-ডাউন সিস্টেমে ভাঙার চেষ্টা করার সময় বারবার ব্যর্থ হয়েছে, তবে অ্যাক্সেস পাওয়ার চেষ্টা চালিয়ে যাওয়ার পরিবর্তে তারা সহজ লক্ষ্যে চলে গেছে।

যদিও অ্যামাজন বিশ্বাস করে যে হুমকি অভিনেতার একটি নিম্ন থেকে মাঝারি দক্ষতা সেট ছিল, সেই দক্ষতা সেটটি এআই ব্যবহারের মাধ্যমে উল্লেখযোগ্যভাবে উন্নত হয়েছিল।

গবেষকরা বলছেন যে হুমকি অভিনেতারা প্রচারাভিযান জুড়ে কমপক্ষে দুটি বড় ভাষা মডেল সরবরাহকারী ব্যবহার করেছেন:

- ধাপে ধাপে আক্রমণের ধরণ তৈরি করুন

- একাধিক প্রোগ্রামিং ভাষায় কাস্টম স্ক্রিপ্ট বিকাশ করুন

- পুনর্গঠন কাঠামো তৈরি করুন

- পার্শ্বীয় আন্দোলনের কৌশল পরিকল্পনা করুন

- খসড়া অপারেটিং নথি

একটি উদাহরণে, অভিনেতা অভিযুক্তভাবে একটি সম্পূর্ণ অভ্যন্তরীণ ভিকটিম নেটওয়ার্ক টপোলজি, আইপি ঠিকানা, হোস্টনাম, শংসাপত্র এবং পরিচিত পরিষেবাগুলি সহ একটি এআই পরিষেবাতে জমা দিয়েছেন এবং নেটওয়ার্কে আরও বিস্তার ধারণ করতে সহায়তা চেয়েছেন।

অ্যামাজন বলেছে যে প্রচারণাটি প্রদর্শন করে যে কীভাবে বাণিজ্যিক এআই পরিষেবাগুলি হুমকি অভিনেতাদের প্রবেশের বাধা কমিয়ে দিচ্ছে, তাদের আক্রমণ চালাতে সক্ষম করে যা সাধারণত তাদের দক্ষতা সেটের বাইরে হবে।

কোম্পানি সুপারিশ করে যে FortiGate অ্যাডমিনিস্ট্রেটররা ম্যানেজমেন্ট ইন্টারফেসটি ইন্টারনেটে প্রকাশ না করে, MFA সক্ষম করা নিশ্চিত করা, VPN পাসওয়ার্ডগুলি অ্যাক্টিভ ডিরেক্টরি অ্যাকাউন্টের মতো নয় এবং ব্যাকআপ পরিকাঠামোকে শক্ত করে।

গুগল সম্প্রতি রিপোর্ট করেছে যে হুমকি অভিনেতারা সাইবার আক্রমণের সমস্ত পর্যায়ে জেমিনি AI এর অপব্যবহার করছে, যা এই প্রচারাভিযানে অ্যামাজন দেখেছে।

কাস্টম এআই টুলসেট ক্ষমতা লঙ্ঘন করে

সাইবার এবং রিম্যান সিকিউরিটি ব্লগে গতকাল প্রকাশিত পৃথক গবেষণায় এআই এবং বড় ভাষার মডেলগুলি কীভাবে অনুপ্রবেশ অভিযানে সরাসরি জড়িত ছিল সে সম্পর্কে অতিরিক্ত প্রযুক্তিগত বিবরণ সরবরাহ করে।

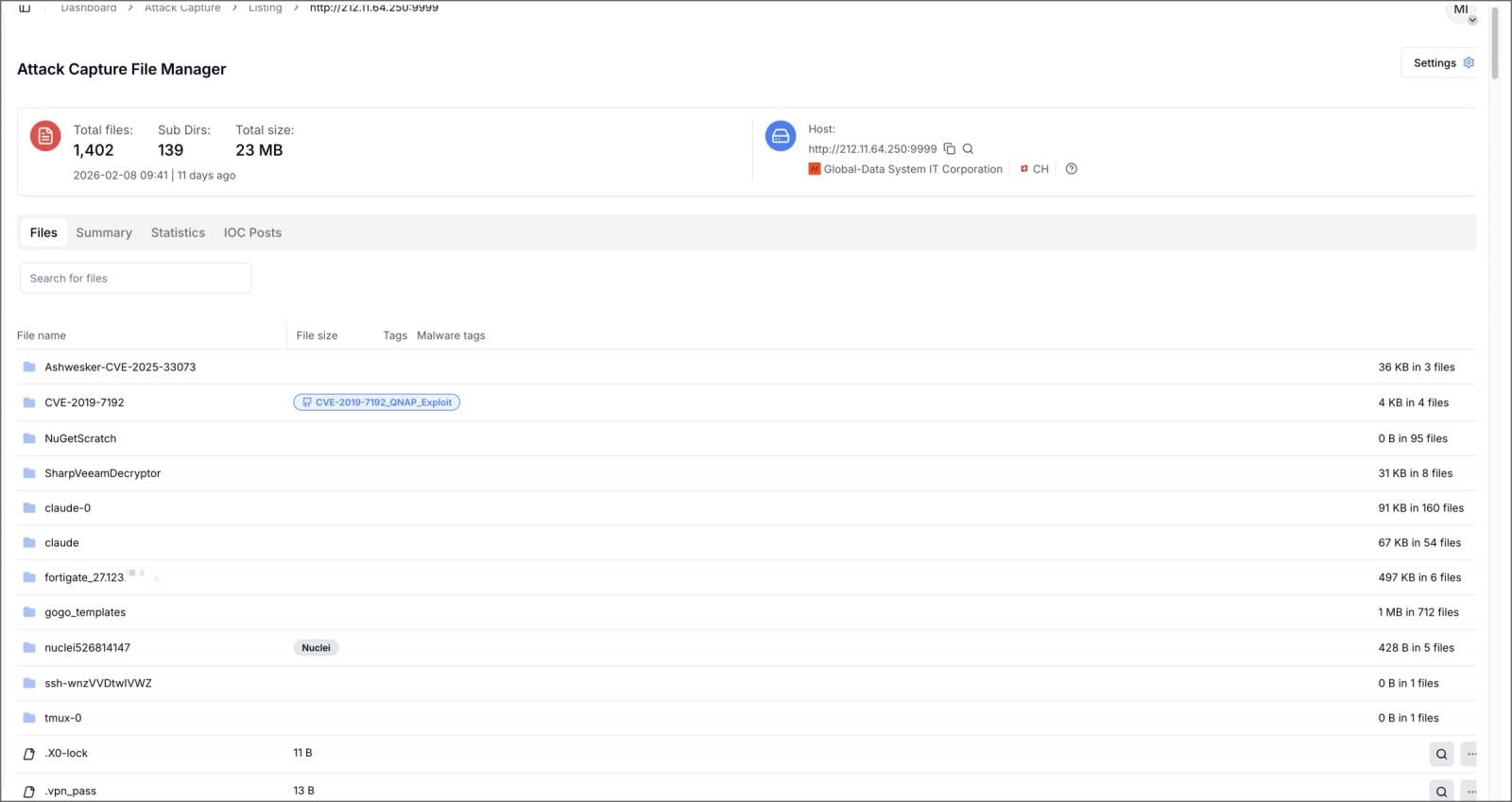

গবেষক ভাগ করেছেন যে 212.11.64 সার্ভারটি ভুল কনফিগার করা হয়েছে৷[.]250, অ্যামাজন দ্বারাও পাওয়া গেছে, 1,402টি ফাইল উন্মোচিত করেছে, যার মধ্যে চুরি যাওয়া FortiGate কনফিগারেশন ব্যাকআপ, অ্যাক্টিভ ডিরেক্টরি ম্যাপিং ডেটা, শংসাপত্রের ডাম্প, দুর্বলতা মূল্যায়ন এবং আক্রমণের পরিকল্পনা রয়েছে।

“সার্ভারটি 212.11.64 এ রয়েছে৷[.]250:9999, AS4264 (গ্লোবাল-ডেটা সিস্টেমস আইটি কর্পোরেশন, জুরিখ, সুইজারল্যান্ড) এ হোস্ট করা 139টি সাবডিরেক্টরিতে 1,402টি ফাইল রয়েছে,” হুমকি গবেষক ব্যাখ্যা করেছেন।

“ডিরেক্টরির মধ্যে থাকা ফোল্ডারগুলিতে CVE এক্সপ্লয়েট কোড, FortiGate কনফিগারেশন ফাইল, নিউক্লি স্ক্যানিং টেমপ্লেট এবং Veeam শংসাপত্র নিষ্কাশন সরঞ্জাম রয়েছে৷ দুটি ফোল্ডারের নাম মেঘ-0 এবং মেঘ ক্লাউড কোড টাস্ক আউটপুট, সেশনের পার্থক্য এবং ক্যাশে প্রম্পট স্টেট সহ উভয়ের মধ্যে 200 টিরও বেশি ফাইল রয়েছে।”

“ফোরটিগেট_27.123 (সম্পূর্ণ আইপি পরিবর্তিত) নামের একটি ফোল্ডারে কনফিগারেশন ডেটা এবং শংসাপত্র রয়েছে যা একটি আপস করা FortiGate অ্যাপ্লায়েন্স বলে মনে হয়েছিল।”

সূত্র: সাইবার এবং রেমন

উন্মোচিত ফাইলগুলিতে ARXON নামে একটি কাস্টম মডেল কনটেক্সট প্রোটোকল (MCP) সার্ভার অন্তর্ভুক্ত ছিল, যা রিকনেসান্স ডেটা এবং বাণিজ্যিক বৃহৎ ভাষার মডেলগুলির মধ্যে সেতু হিসাবে কাজ করেছিল। গবেষক বলেছেন যে তারা ARXON-এর কোনো পাবলিক রেফারেন্স খুঁজে পাচ্ছেন না, এটি ইঙ্গিত করে যে এটি সম্ভবত একটি হুমকি অভিনেতা দ্বারা তৈরি একটি কাস্টম MCP কাঠামো।

একটি MCP সার্ভার একটি মধ্যস্থতাকারী স্তর হিসাবে কাজ করে যা ডেটা ইনজেস্ট করে, এটি একটি ভাষা মডেলে ফিড করে এবং তারপরে অন্যান্য সরঞ্জামগুলির সাথে তৈরি আউটপুট ব্যবহার করে। এই প্রচারাভিযানে, আপোষ-পরবর্তী বিশ্লেষণ এবং আক্রমণ পরিকল্পনা স্বয়ংক্রিয় করতে ইনজেস্টেড ডেটা ব্যবহার করা হয়েছিল।

CHECKER2 নামক একটি পৃথক গো টুল হল একটি ডকার-ভিত্তিক অর্কেস্ট্রেটর যা 100+ দেশে 2,500 টিরও বেশি সম্ভাব্য লক্ষ্যগুলি দেখানো লগ সহ সমান্তরালভাবে হাজার হাজার VPN লক্ষ্য স্ক্যান করতে ব্যবহৃত হয়েছিল।

গবেষকের মতে, আপোসকৃত ফোরটিগেট ডিভাইস এবং অভ্যন্তরীণ নেটওয়ার্কগুলি থেকে সংগৃহীত পুনঃসূচনা ডেটা ARXON-এ দেওয়া হয়েছিল, যা তারপরে একটি কাঠামোগত আক্রমণ পরিকল্পনা তৈরি করতে ডিপসিক এবং ক্লাউডের মতো বড় ভাষা মডেলগুলিকে জিজ্ঞাসা করেছিল।

এই আক্রমণ পরিকল্পনাগুলির মধ্যে ডোমেন প্রশাসক প্রাপ্তির নির্দেশাবলী, শংসাপত্রগুলি অনুসন্ধান করার জন্য প্রস্তাবিত অবস্থান, প্রস্তাবিত শোষণ পদক্ষেপ এবং অন্যান্য ডিভাইসে পার্শ্বীয় ছড়িয়ে দেওয়ার নির্দেশিকা অন্তর্ভুক্ত ছিল।

কিছু ক্ষেত্রে, ক্লাউড কোডকে নিজেরাই আক্রমণাত্মক সরঞ্জামগুলি চালানোর জন্য কনফিগার করা হয়েছিল, যার মধ্যে রয়েছে ইমপ্যাকেট স্ক্রিপ্ট, মেটাসপ্লয়েট মডিউল এবং হ্যাশক্যাট, হুমকি অভিনেতাকে প্রতিটি কমান্ড অনুমোদনের প্রয়োজন ছাড়াই।

গবেষক উল্লেখ করেছেন যে আক্রমণকারী প্রাথমিকভাবে একটি ওপেন-সোর্স হেক্সস্ট্রাইক এমসিপি ফ্রেমওয়ার্ক ব্যবহার করে এবং প্রায় আট সপ্তাহ পরে, স্বয়ংক্রিয়, কাস্টমাইজড ARXON সিস্টেমে চলে যাওয়ার সাথে অপারেশনটি বেশ কয়েক সপ্তাহ ধরে বিবর্তিত হয়েছে।

প্রতিবেদনে অ্যামাজনের মূল্যায়ন শেয়ার করা হয়েছে যে জেনারেটিভ এআই একটি গুণক হিসাবে ব্যবহার করা হচ্ছে, যা আক্রমণকারীদের আরও দক্ষতার সাথে অনুপ্রবেশ করতে দেয়। গবেষকরা একইভাবে সতর্ক করেছেন যে ডিফেন্ডারদের প্যাচিং এজ ডিভাইসগুলিকে অগ্রাধিকার দেওয়া উচিত এবং অস্বাভাবিক SSH কার্যকলাপ এবং VPN অ্যাকাউন্ট তৈরির অডিট করা উচিত।

ক্রোনআপ নিরাপত্তা গবেষক জার্মান ফার্নান্দেজ একটি পৃথক সার্ভারও খুঁজে পেয়েছেন যা ফোর্টিওয়েবকে লক্ষ্য করে এআই-জেনারেট করা সরঞ্জামগুলি সম্বলিত একটি ডিরেক্টরি প্রকাশ করেছে।

যদিও এই সরঞ্জামগুলি FortiGate প্রচারাভিযানের অংশ বলে মনে হয় না, তারা আবারও দেখায় যে কীভাবে হুমকি অভিনেতারা তাদের আক্রমণগুলিকে শক্তিশালী করার জন্য AI সরঞ্জামগুলি ব্যবহার করে চলেছে।

আপডেট 2/21/26: সাইবার এবং র্যামন সিকিউরিটি ব্লগ এবং জার্মান ফার্নান্দেজ থেকে আরও প্রযুক্তিগত বিবরণ যোগ করা হয়েছে৷

আধুনিক আইটি অবকাঠামো ম্যানুয়াল ওয়ার্কফ্লোগুলির চেয়ে দ্রুত চলে।

এই নতুন Tynes গাইডে, শিখুন কিভাবে আপনার দল লুকানো ম্যানুয়াল বিলম্ব কমাতে পারে, স্বয়ংক্রিয় প্রতিক্রিয়ার মাধ্যমে নির্ভরযোগ্যতা উন্নত করতে পারে এবং আপনি ইতিমধ্যেই যে সরঞ্জামগুলি ব্যবহার করছেন তার উপরে বুদ্ধিমান ওয়ার্কফ্লোগুলি তৈরি এবং স্কেল করতে পারে৷