রাষ্ট্র-সমর্থিত হ্যাকাররা আক্রমণের সমস্ত পর্যায়ে সমর্থন করার জন্য গুগলের জেমিনি এআই মডেল ব্যবহার করছে, পুনরুদ্ধার থেকে শুরু করে আপস-পরবর্তী ক্রিয়াকলাপ পর্যন্ত।

চীনে খারাপ অভিনেতারা (APT31, Temp.HEX), ইরান (APT42), উত্তর কোরিয়া (UNC2970), এবং রাশিয়া জেমিনিকে টার্গেট প্রোফাইলিং এবং ওপেন-সোর্স ইন্টেলিজেন্স, ফিশিং লোভ তৈরি, পাঠ্য অনুবাদ, কোডিং, দুর্বলতা পরীক্ষা এবং সমস্যা সমাধানের জন্য ব্যবহার করেছে।

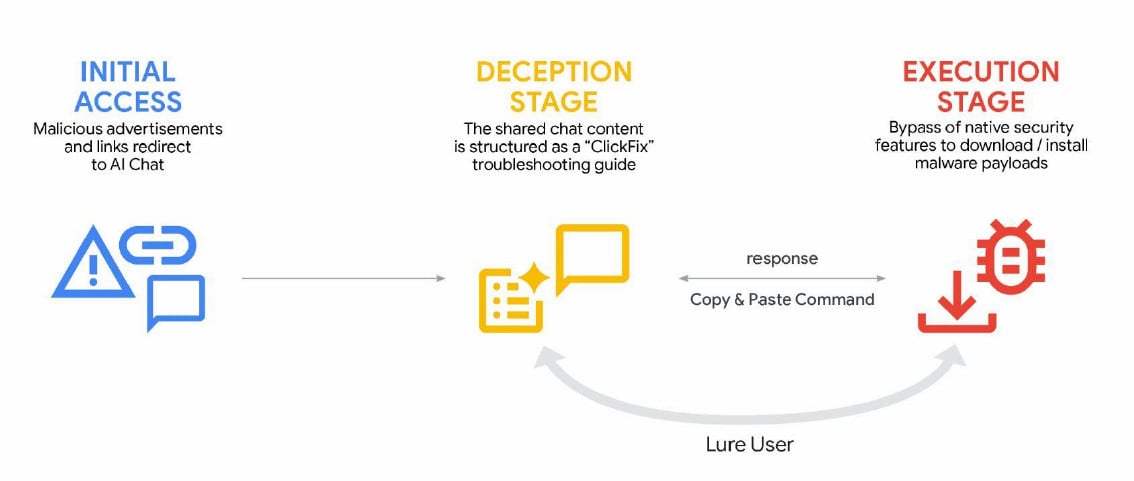

সাইবার অপরাধীরা এআই সরঞ্জাম এবং পরিষেবাগুলিতেও আগ্রহ বাড়াচ্ছে যা সামাজিক প্রকৌশল ক্লিকফিক্স প্রচারণার মতো অবৈধ কার্যকলাপে সহায়তা করতে পারে।

AI-বর্ধিত দূষিত কার্যকলাপ

গুগল থ্রেট ইন্টেলিজেন্স গ্রুপ (জিটিআইজি) আজ একটি প্রতিবেদনে নোট করেছে যে APT প্রতিপক্ষরা তাদের প্রচারাভিযানগুলিকে সমর্থন করার জন্য জেমিনিকে ব্যবহার করে “পুনর্জাগরণ এবং ফিশিং লোভ সৃষ্টি থেকে শুরু করে কমান্ড অ্যান্ড কন্ট্রোল (C2) বিকাশ এবং ডেটা অপসারণ পর্যন্ত।”

চীনা হুমকি অভিনেতারা একটি বিশেষজ্ঞ সাইবারসিকিউরিটি ব্যক্তিত্বকে নিযুক্ত করেছে যাতে জেমিনি স্বয়ংক্রিয়ভাবে দুর্বলতা বিশ্লেষণ করে এবং একটি বানোয়াট দৃশ্যের পরিপ্রেক্ষিতে লক্ষ্যযুক্ত পরীক্ষার পরিকল্পনা প্রদান করে।

গুগল বলে, “পিআরসি-ভিত্তিক হুমকি অভিনেতা একটি দৃশ্যকল্প তৈরি করেছেন, একটি ক্ষেত্রে হেক্সস্ট্রাইক এমসিপি টুলিং পরীক্ষা করে এবং মডেলটিকে রিমোট কোড এক্সিকিউশন (আরসিই), ডাব্লুএএফ বাইপাস কৌশল এবং নির্দিষ্ট ইউএস-ভিত্তিক লক্ষ্যগুলির বিরুদ্ধে এসকিউএল ইনজেকশন পরীক্ষার ফলাফল বিশ্লেষণ করার নির্দেশ দিয়েছেন।”

অন্য একজন চীন-ভিত্তিক অভিনেতা প্রায়শই জেমিনিকে তার কোড ঠিক করতে, গবেষণা পরিচালনা করতে এবং অনুপ্রবেশের জন্য প্রযুক্তিগত ক্ষমতার বিষয়ে পরামর্শ দিতে নিযুক্ত করেন।

ইরানের প্রতিদ্বন্দ্বী APT42 কাস্টমাইজড দূষিত সরঞ্জাম (ডিবাগিং, কোড জেনারেশন, এবং শোষণ কৌশলগুলির উপর গবেষণা) তৈরিতে ত্বরান্বিত করার জন্য একটি উন্নয়ন প্ল্যাটফর্ম হিসাবে কাজ করার জন্য সামাজিক প্রকৌশল প্রচারের জন্য Google এর LLM-এর ব্যবহার করেছে।

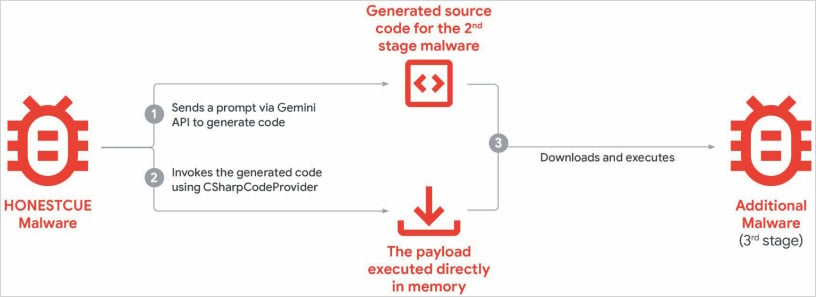

CoinBait ফিশিং কিট এবং HonestQ ম্যালওয়্যার ডাউনলোডার এবং লঞ্চার সহ বিদ্যমান ম্যালওয়্যার পরিবারগুলিতে নতুন ক্ষমতা প্রয়োগ করার জন্য অতিরিক্ত হুমকি অভিনেতার অপব্যবহার লক্ষ্য করা গেছে।

জিটিআইজি বলেছে যে এই বিষয়ে কোন বড় অগ্রগতি হয়নি, যদিও টেক জায়ান্ট আশা করে যে ম্যালওয়্যার অপারেটররা তাদের টুলসেটে এআই ক্ষমতাগুলিকে একীভূত করা চালিয়ে যাবে।

Honest Q হল একটি প্রুফ-অফ-কনসেপ্ট ম্যালওয়্যার ফ্রেমওয়ার্ক যা 2025 সালের শেষের দিকে দেখা যায় যা জেমিনি API ব্যবহার করে দ্বিতীয় পর্যায়ের ম্যালওয়্যারের জন্য C# কোড তৈরি করে, তারপর মেমরিতে পেলোড কম্পাইল করে এবং এক্সিকিউট করে।

সূত্র: গুগল

Coinbait হল একটি রিঅ্যাক্ট SPA- মোড়ানো ফিশিং কিট যা শংসাপত্র সংগ্রহের জন্য একটি ক্রিপ্টোকারেন্সি বিনিময় হিসাবে মাস্করাড করে৷ এটিতে নিদর্শন রয়েছে যা নির্দেশ করে যে এটির বিকাশ এআই কোড জেনারেশন টুল ব্যবহার করে উন্নত হয়েছে।

LLM ব্যবহারের একটি সূচক হল ম্যালওয়্যার সোর্স কোডে বার্তাগুলি লগ করা যা “Analytics:” এর সাথে প্রিফিক্স করা হয়েছিল, যা ডিফেন্ডারদের ডেটা এক্সফিল্ট্রেশন প্রক্রিয়াগুলি ট্র্যাক করতে সাহায্য করতে পারে।

ম্যালওয়্যারের নমুনার উপর ভিত্তি করে, GTIG গবেষকরা বিশ্বাস করেন যে ম্যালওয়্যারটি Lovable AI প্ল্যাটফর্ম ব্যবহার করে তৈরি করা হয়েছে, কারণ ডেভেলপার লাভেবল SupaBase ক্লায়েন্ট এবং Lovable.app ব্যবহার করেছেন।

সাইবার অপরাধীরা ক্লিকফিক্স প্রচারাভিযানে জেনেরিক এআই পরিষেবাগুলিও ব্যবহার করেছে, যা ম্যাকওএসের জন্য AMOS তথ্য চুরিকারী ম্যালওয়্যার সরবরাহ করে। নির্দিষ্ট সমস্যার সমস্যা সমাধানের জন্য অনুসন্ধানের ফলাফলে তালিকাভুক্ত দূষিত বিজ্ঞাপনের মাধ্যমে ব্যবহারকারীদের দূষিত কমান্ড কার্যকর করার জন্য প্রলুব্ধ করা হয়েছিল।

সূত্র: গুগল

প্রতিবেদনে আরও বলা হয়েছে যে জেমিনি এআই মডেল নিষ্কাশন এবং পাতন প্রচেষ্টার মুখোমুখি হয়েছে, সংস্থাগুলি সিস্টেমটিকে পদ্ধতিগতভাবে অনুসন্ধান করতে এবং এর কার্যকারিতা প্রতিলিপি করার জন্য তার সিদ্ধান্ত গ্রহণের প্রক্রিয়াগুলি পুনরুত্পাদন করার জন্য অনুমোদিত API অ্যাক্সেসের ব্যবহার করে।

যদিও এই সমস্যাটি এই মডেলগুলির ব্যবহারকারীদের বা তাদের ডেটার জন্য সরাসরি হুমকি সৃষ্টি করে না, তবে এই মডেলগুলির নির্মাতাদের জন্য এটি একটি উল্লেখযোগ্য বাণিজ্যিক, প্রতিযোগিতামূলক এবং বৌদ্ধিক সম্পত্তি সমস্যা।

মূলত, অভিনেতারা একটি মডেল থেকে প্রাপ্ত তথ্য গ্রহণ করে এবং “নলেজ ডিস্টিলেশন” নামে একটি মেশিন লার্নিং কৌশল ব্যবহার করে তথ্য অন্যটিতে স্থানান্তর করে, যা আরও উন্নত মডেল থেকে নতুন মডেলকে প্রশিক্ষণ দিতে ব্যবহৃত হয়।

“মডেল নিষ্কাশন এবং পরবর্তী জ্ঞান পাতন আক্রমণকারীকে দ্রুত এবং উল্লেখযোগ্যভাবে কম খরচে এআই মডেলের বিকাশকে ত্বরান্বিত করতে সক্ষম করে,” জিটিআইজি গবেষকরা বলেছেন।

Google এই আক্রমণগুলিকে একটি হুমকি হিসাবে চিহ্নিত করে কারণ এগুলি বুদ্ধিবৃত্তিক চুরি গঠন করে, এগুলি স্কেলযোগ্য এবং এআই-এ-এ-সার্ভিস-এর ব্যবসায়িক মডেলকে গুরুতরভাবে ক্ষতিগ্রস্ত করে, যা শীঘ্রই শেষ ব্যবহারকারীদের প্রভাবিত করার সম্ভাবনা রাখে।

এত বড় আকারের আক্রমণে, জেমিনি এআইকে 100,000 আক্রমণকারীর দ্বারা লক্ষ্যবস্তু করা হয়েছিল যারা নন-ইংরেজি ভাষায় কাজগুলির একটি সিরিজে মডেলের যুক্তির প্রতিলিপি করার লক্ষ্যে একাধিক প্রশ্ন জমা দিয়েছিল।

Google নথিভুক্ত অপব্যবহারের সাথে সম্পর্কিত অ্যাকাউন্ট এবং অবকাঠামো নিষ্ক্রিয় করেছে, এবং অপব্যবহারকে আরও কঠিন করার জন্য জেমিনির শ্রেণীবিভাগে লক্ষ্যযুক্ত সুরক্ষা প্রয়োগ করেছে৷

কোম্পানি আশ্বস্ত করে যে এটি “দৃঢ় সুরক্ষা এবং শক্তিশালী সুরক্ষা গার্ডেল সহ AI সিস্টেমগুলি ডিজাইন করে” এবং তাদের সুরক্ষা এবং সুরক্ষা উন্নত করতে নিয়মিত মডেলগুলি পরীক্ষা করে।

আধুনিক আইটি অবকাঠামো ম্যানুয়াল ওয়ার্কফ্লোগুলির চেয়ে দ্রুত চলে।

এই নতুন Tynes গাইডে, শিখুন কিভাবে আপনার দল লুকানো ম্যানুয়াল বিলম্ব কমাতে পারে, স্বয়ংক্রিয় প্রতিক্রিয়ার মাধ্যমে নির্ভরযোগ্যতা উন্নত করতে পারে এবং আপনি ইতিমধ্যেই যে সরঞ্জামগুলি ব্যবহার করছেন তার উপরে বুদ্ধিমান ওয়ার্কফ্লোগুলি তৈরি এবং স্কেল করতে পারে৷