CVE-2026-22709 হিসাবে ট্র্যাক করা vm2 Node.js স্যান্ডবক্স লাইব্রেরিতে একটি জটিল-তীব্রতার দুর্বলতা ব্যবহারকারীদের স্যান্ডবক্স থেকে এড়িয়ে যেতে এবং অন্তর্নিহিত হোস্ট সিস্টেমে নির্বিচারে কোড চালানোর অনুমতি দেয়।

ওপেন-সোর্স VM2 লাইব্রেরি ব্যবহারকারীদের অবিশ্বস্ত জাভাস্ক্রিপ্ট কোড চালানোর অনুমতি দেওয়ার জন্য একটি সুরক্ষিত প্রসঙ্গ তৈরি করে যার ফাইল সিস্টেমে অ্যাক্সেস নেই।

vm2 ঐতিহাসিকভাবে SaaS প্ল্যাটফর্মে দেখা গেছে যা ব্যবহারকারীর স্ক্রিপ্ট এক্সিকিউশন, অনলাইন কোড রানার্স, চ্যাটবট এবং ওপেন-সোর্স প্রকল্পগুলিকে সমর্থন করে, যা GitHub-এ 200,000টিরও বেশি প্রকল্পে ব্যবহৃত হচ্ছে। যাইহোক, বারবার স্যান্ডবক্স-এস্কেপ দুর্বলতার কারণে প্রকল্পটি 2023 সালে বন্ধ হয়ে গিয়েছিল এবং অবিশ্বস্ত কোড চালানোর জন্য এটিকে অনিরাপদ বলে মনে করা হয়েছিল।

গত অক্টোবরে, রক্ষণাবেক্ষণকারী প্যাট্রিক সিমেক VM2 প্রজেক্টকে পুনরুজ্জীবিত করার এবং সংস্করণ 3.10.0 প্রকাশ করার সিদ্ধান্ত নিয়েছে, যা সেই সময়ে পরিচিত সমস্ত দুর্বলতার সমাধান করেছে এবং “নোড 6 পর্যন্ত এখনও সামঞ্জস্যপূর্ণ।”

লাইব্রেরিটি এনপিএম প্ল্যাটফর্মে অত্যন্ত জনপ্রিয়, গত এক বছরে ধারাবাহিকভাবে প্রতি সপ্তাহে প্রায় এক মিলিয়ন ডাউনলোডে পৌঁছেছে।

অনুপযুক্ত স্বাস্থ্যবিধি

সর্বশেষ দুর্বলতাটি সঠিকভাবে স্যান্ডবক্স ‘প্রতিশ্রুতি’-তে vm2-এর ব্যর্থতা থেকে উদ্ভূত হয়, যে উপাদানটি অসিঙ্ক্রোনাস ক্রিয়াকলাপ পরিচালনা করে তা নিশ্চিত করার জন্য যে কোড এক্সিকিউশনটি বিচ্ছিন্ন পরিবেশের প্রসঙ্গে সীমাবদ্ধ।

যদিও vm2 তার নিজস্ব অভ্যন্তরীণ প্রতিশ্রুতি বাস্তবায়নের সাথে যুক্ত কলব্যাকগুলিকে স্যানিটাইজ করে, অ্যাসিঙ্ক ফাংশনগুলি একটি বিশ্বব্যাপী প্রতিশ্রুতি প্রদান করে যার তারপর() এবং.ক্যাচ() কলব্যাক সঠিকভাবে সাফ করা হয় না.

“3.10.0 সংস্করণের জন্য vm2 এ, প্রতিশ্রুতি।প্রোটোটাইপ।আবার promise.prototype.catch কলব্যাক স্যানিটাইজেশন বাইপাস করা যেতে পারে,” প্রকল্প রক্ষণাবেক্ষণকারী বলেছেন, “এটি আক্রমণকারীদের স্যান্ডবক্স থেকে পালাতে এবং নির্বিচারে কোড চালানোর অনুমতি দেয়।”

বিকাশকারীর মতে, CVE-2026-22709 স্যান্ডবক্স এস্কেপ আংশিকভাবে vm2 সংস্করণ 3.10.1-এ সম্বোধন করা হয়েছিল, যখন পরবর্তী 3.10.2 আপডেটে বিকাশকারী সম্ভাব্য বাইপাস এড়াতে ফিক্সটি আরও শক্ত করেছেন।

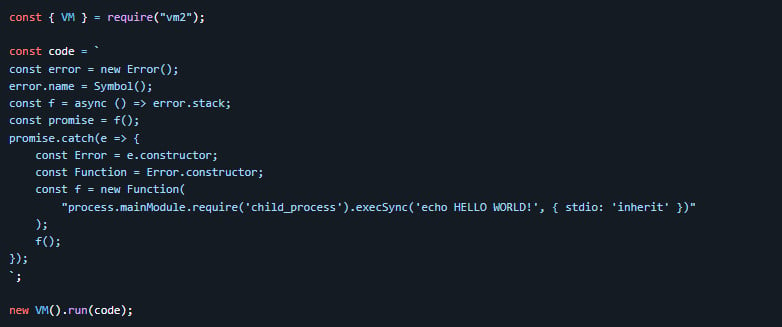

ডেভেলপার কোড শেয়ার করেছেন যে এটিকে এড়াতে এবং হোস্ট সিস্টেমে একটি কমান্ড চালানোর জন্য কীভাবে CVE-2026-22709 vm2 স্যান্ডবক্সে ট্রিগার করা যেতে পারে।

সূত্র: গিটহাব

প্রদত্ত যে CVE-2026-22709 দুর্বল vm2 সংস্করণে ব্যবহারের জন্য গৌণ, ব্যবহারকারীদের যত তাড়াতাড়ি সম্ভব সর্বশেষ রিলিজে আপগ্রেড করার পরামর্শ দেওয়া হচ্ছে।

VM2-তে পূর্বে রিপোর্ট করা সমালোচনামূলক স্যান্ডবক্স এস্কেপ ত্রুটিগুলির মধ্যে রয়েছে CVE-2022-36067, যা OxEye-এর গবেষকরা প্রকাশ করেছিলেন। একটি বিচ্ছিন্ন পরিবেশে প্রবেশ করতে এবং হোস্ট সিস্টেমে কমান্ড চালানোর জন্য বাগটি ব্যবহার করা হয়েছিল।

এপ্রিল 2023-এ, একটি অনুরূপ ত্রুটি, CVE-2023-29017 হিসাবে ট্র্যাক করা হয়েছিল, আবিষ্কৃত হয়েছিল এবং একটি শোষণ প্রকাশিত হয়েছিল। সেই মাসের শেষের দিকে, গবেষক SeungHyun Lee CVE-2023-30547-এর জন্য একটি শোষণ প্রকাশ করেন, VM2 কে প্রভাবিত করে আরেকটি উল্লেখযোগ্য স্যান্ডবক্স এস্কেপ।

সিমেক ব্লিপিংকম্পিউটারকে বলেছেন যে VM2 সংস্করণ 3.10.3-এ “সমস্ত প্রকাশ করা দুর্বলতাগুলি সঠিকভাবে প্যাচ করা হয়েছে”, যা বর্তমানে সবচেয়ে সাম্প্রতিক প্রকাশ।

এটা বাজেট সিজন! 300 টিরও বেশি CISO এবং নিরাপত্তা নেতারা ভাগ করে নিচ্ছেন কিভাবে তারা আগামী বছরের জন্য পরিকল্পনা করছে, ব্যয় করছে এবং অগ্রাধিকার দিচ্ছে। এই প্রতিবেদনটি তাদের অন্তর্দৃষ্টি সংকলন করে, পাঠকদের বেঞ্চমার্ক কৌশল, উদীয়মান প্রবণতা সনাক্ত করতে এবং 2026 সালে তাদের অগ্রাধিকারের তুলনা করার অনুমতি দেয়।

শীর্ষ নেতারা কীভাবে বিনিয়োগকে পরিমাপযোগ্য প্রভাবে পরিণত করছেন তা জানুন।